- Nowy sondaż partyjny. KO wyprzedza PiS, rośnie znaczenie Konfederacji

- Koniec ubezwłasnowolnienia - rewolucja dla seniorów

- Piebiak i Szmydt hejtowali sędziów - kara dla resortu Ziobro

- Gang Psycho Fans skazany - surowe wyroki dla kiboli Ruchu

- Dron uderzył w Zaporoską Elektrownię Atomową. Szef MAEA alarmuje

Czym jest oprogramowanie Zero Day? Tym Ziobro podsłuchiwał Polaków

W dzisiejszym świecie cyfrowym, w którym niemal każdy aspekt naszego życia jest zależny od technologii komputerowych, ochrona przed atakami cybernetycznymi stała się jednym z najważniejszych wyzwań dla firm i użytkowników indywidualnych. Sprawdzamy, czym jest oprogramowanie Zero Day.

Wśród różnych typów zagrożeń cybernetycznych, oprogramowanie Zero-Day stanowi jedno z najbardziej niebezpiecznych i trudnych do zwalczania.

Pegasus, a oprogramowanie Zero Day

Czym dokładnie jest oprogramowanie Zero-Day? Termin ten odnosi się do luk w zabezpieczeniach oprogramowania, które są znane tylko autorowi ataku, a nie producentowi oprogramowania ani użytkownikom. Innymi słowy, jest to rodzaj zagrożenia, które wykorzystuje podatność w oprogramowaniu, które nie zostało jeszcze wykryte ani załatane przez producenta.

Dlaczego termin ten brzmi jak nazwa z kategorii "Haker"s Guide to the Galaxy"? Otóż, "Zero-Day" oznacza dosłownie, że użytkownik ma "zero dni" na przygotowanie się do ataku, ponieważ nie ma jeszcze znanych środków ochronnych przeciwko niemu. To sprawia, że ataki oparte na oprogramowaniu Zero-Day są szczególnie niebezpieczne i trudne do wykrycia.

Jak działał system inwigilacji Ziobry?

Głównym celem jest wykorzystanie luki w zabezpieczeniach oprogramowania, aby uzyskać dostęp do systemu lub danych użytkownika. Atakujący mogą wykorzystać tę lukę, aby zainstalować złośliwe oprogramowanie, kradnąc poufne informacje, przejmując kontrolę nad systemem lub nawet blokując dostęp do danych użytkownika i żądając okupu za ich uwolnienie.

Jak można się bronić przed atakami opartymi na tym oprogramowaniu? Niestety, ze względu na ich naturę, oprogramowanie to jest bardzo trudne do zwalczania. Jednak istnieją pewne kroki, które użytkownicy i firmy mogą podjąć, aby zminimalizować ryzyko ataku:

Regularne aktualizacje oprogramowania: Producentów oprogramowania ciągle pracują nad identyfikacją i łataniem luk w zabezpieczeniach. Dlatego ważne jest, aby regularnie aktualizować wszystkie używane aplikacje i systemy operacyjne. Używanie oprogramowania antywirusowego i zabezpieczeń sieciowych: Oprogramowanie antywirusowe i zabezpieczenia sieciowe mogą pomóc w wykrywaniu i blokowaniu ataków opartych na oprogramowaniu Zero-Day poprzez analizę zachowań i sygnatur. Szkolenie personelu: Wiele ataków opartych na oprogramowaniu wykorzystuje socjotechnikę, czyli manipulację ludzkim zachowaniem. Dlatego ważne jest, aby regularnie szkolić pracowników w zakresie bezpieczeństwa cybernetycznego i świadomości zagrożeń.Ostatecznie walka z atakami opartymi na oprogramowaniu Zero-Day wymaga współpracy producentów oprogramowania, ekspertów ds. bezpieczeństwa cybernetycznego oraz użytkowników końcowych. Tylko poprzez świadomość zagrożeń i wspólne wysiłki można zminimalizować ryzyko ataków i chronić dane oraz infrastrukturę cyfrową przed złodziejami i hakerami.

Wideo checkPRESS.pl

- 06/06 Tragedia w Tatrach na Rysach. Prokuratura bada okoliczności śmiertelnego wypadku turysty

- 06/06 Ceny paliw znów w górę. Kierowcy zapłacą więcej za benzynę i olej napędowy

- 06/06 Coraz więcej Polaków rezygnuje z hobby. Powodem są rosnące koszty życia

- 06/06 Słowacja domaga się pieniędzy od UE. Fico chce wyjaśnień w sprawie rekompensat za pomoc dla Ukrainy

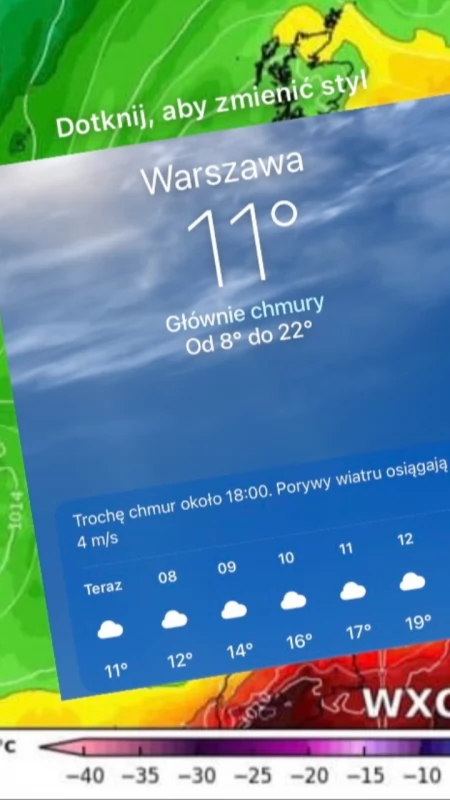

- 06/06 Pogoda na weekend w Polsce. Ciepła sobota, ale niedziela przyniesie burze i opady

- 06/06 Wybory na prezydenta Krakowa 2025. Daria Gosek-Popiołek faworytką Nowej Lewicy

- 05/06 Prokuratura umorzyła śledztwo przeciwko strażakom. Nie będzie aktu oskarżenia

- 05/06 Dowódca 6 Mazowieckiej Brygady OT zawieszony. Prokuratura bada wyłudzenia świadczeń

- 05/06 Senat rozpoczyna wybór ławników do Sądu Najwyższego. Rusza nowa procedura na kadencję 2027–2030

- 05/06 Eksplozja drona przy rumuńskim porcie. Tusk ostrzega przed eskalacją zagrożeń w Europie

- 05/06 Ukraina: loty testowe pocisków balistycznych na Moskwę jeszcze tego lata

- 05/06 Nauczycielskie świadczenia kompensacyjne 2026. ZUS podał nowe dane

- 05/06 Burze i intensywne opady deszczu nad Polską. IMGW wydał ostrzeżenia dla wielu regionów kraju

- 05/06 Potworniak jajnika – czym jest i czy rzeczywiście należy się go obawiać?

- 04/06 Rocznica wyborów 4 czerwca 1989 - jak Solidarność obaliła rządy PZPR

- 04/06 Boże Ciało w Chorwacji: Ogromne korki na autostradach A1 i przy moście Krk

- 04/06 Trwa długi weekend - policja ruszyła z kontrolami. Mamy najnowsze dane: o są pierwsze ofiary śmiertelne

- 04/06 Polska naciska na zaostrzenie polityki wizowej UE wobec Rosjan. „Nie może być podwójnych standardów”

- 04/06 IMGW ostrzega przed burzami. Alerty I stopnia dla sześciu województw w Polsce

- 04/06 Sądy pełne ludzi Ziobry. Prokuratura wyłącza sędziów